Cyber-espionnage : un parfum de NSA au Royaume-Uni

Un nouveau document exfiltré par Edward Snowden fait la lumière sur l’arsenal technologique exploité par le renseignement britannique (GCHQ) dans le cadre de ses opérations de cyber-espionnage.

Plus d’un an après l’éclosion du scandale PRISM, les révélations fusent toujours autour des opérations de cyber-surveillance menées par l’Agence nationale de sécurité américaine (NSA). Et peu à peu, elles déteignent sur les services de renseignement britanniques (GCHQ).

Plusieurs documents confidentiels subtilisés par l’ancien consultant Edward Snowden avaient déjà fait la lumière sur les atomes crochus qui liaient les deux organes dans le cadre de collectes massives de données orchestrées notamment à travers les webcams des utilisateurs Yahoo.

En s’appuyant sur l’infrastructure de son homologue, la NSA a pu exercer sa surveillance en contournant le droit américain… et en exploitant une mine de ressources complémentaires à ses propres outils. C’est tout du moins ce que laisse suggérer une page du wiki interne du GCHQ, relayée sur le site The Intercept de Glenn Greenwald, qui avait couvert, pour le quotidien britannique The Guardian, les premières révélations d’Edward Snowden.

Dans l’arsenal du GCHQ figurent notamment des outils d’écoute des communications électroniques et de récupération d’informations, non seulement depuis des sources publiques, mais aussi depuis divers logiciels populaires. En tête de liste, le programme Airwolf, utilisé pour collecter des données de profils, des commentaires et des contenus vidéo sur YouTube. Bugsy fait de même sur Google+ ; Fatyak, sur LinkedIn. Goodfella remplit un rôle plus transversal, sur les principaux réseaux sociaux.

La localisation des points d’accès Wi-Fi s’effectue avec Dancing Bear ; celle des antennes GSM, avec Mustang ; pour les téléphones, des appels indétectables (dits « silencieux ») sont passés avec Deep Stalker. Skype est surveillé avec Miniature Hero ; Gmail, avec Sodawater ; Archive.org, avec Mouth ; les forums, avec Fusewire.

Parmi les nombreux outils que le GCHQ exploite pour injecter des logiciels malveillants, on peut citer Tracer Fire, maquillé en un document Office à l’apparence anodine. Le déni de service a également une place privilégiée dans ce kit du pirate informatique : à l’encontre des serveurs Web avec Predators Face ou Rolling Thunder en utilisant le peer-to-peer, contre les connexions SSH avec Silent Movie… ou encore par « SMS bombing » via Cannonball, voire par saturation d’appels téléphoniques (Concrete Donkey ; Scarlet Emperor).

Outre l’extraction de mots de passe Wi-Fi et les attaques par force brute sur les forums, le renseignement britannique recourt à des méthodes de spoofing consistant à se faire passer pour une personne de confiance, par SMS avec l’outil Burlesque ou par e-mail avec Changeling. C’est sans compter Angry Pirate (capable de désactiver un compte à distance sur une machine infectée) et Swamp Donkey (qui chiffre des fichiers pour les rendre inutilisables).

En plus d’espionner Internet, le GCHQ cherche à en prendre le contrôle, en postant automatiquement sur Twitter avec Birdsong ou en augmentant le référencement des sites Web avec Bomb Bay (Slipstream servant à augmenter le trafic). Pour donner de l’écho à certains messages, tout particulièrement sur les plates-formes populaires de streaming vidéo, Gestator entre en jeu. Havok sert pour sa part à cloner des sites en temps réel, facilitant ainsi leur modification.

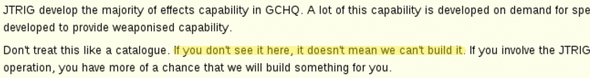

Le Threat Intelligence Group (JTRIG), unité chargée de développer tous ces outils, mentionne également, dans son wiki, un outil Underpass « en cours de développement » et qui permet… de « modifier l’issue de sondages en ligne ». S’y ajoute Clean Sweep, qui permet de « changer le fil d’actualités Facebook d’un individu ou d’un pays entier ».

—— A voir aussi ——

Quiz ITespresso.fr : maîtrisez-vous vos informations personnelles sur Internet ?

Crédit photo : solkanar – Shutterstock.com